마그넷 엑시엄 Magnet Axiom 9.0.0.43519 March 18, 2025 Release notes

◎ Axiom Express Extraction

- AppLogic 5.12를 사용하여 Magnet Graykey/Verakey 장치에서 한 번에 전체 파일 시스템 추출을 생성할 수 있습니다.

- 기존 모바일 워크플로를 사용하여 Magnet Axiom에서 연결된 장치를 획득합니다.

- Axiom Process의 모든 기능과 특징을 활용해 획득한 이미지를 처리합니다.

◎ Event Snapshots

- 이벤트의 지정된 날짜 및 시간 범위 내에서 증거에 집중하세요.

- 노트북에서 수행한 웹 검색, 모바일 장치에서의 전화 통화 또는 기타 상황에 적합한 사용자 지정 그룹을 기반으로 여러 개의 스냅샷을 만들 수 있습니다.

- 스냅샷 대시보드의 도킹을 해제하면 보기를 변경할 필요성이 줄어듭니다.

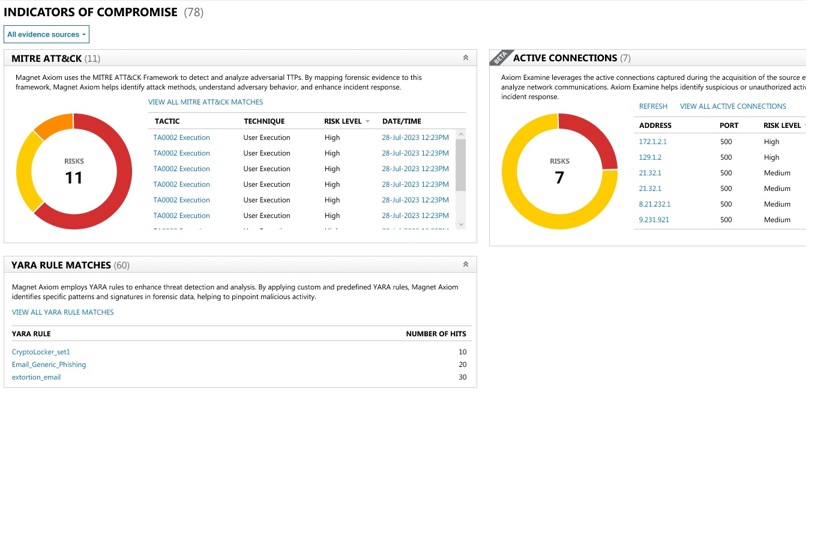

◎ Indicators of compromise

- 향상된 YARA 규칙 일치 및 MITRE ATT&CK® 검색 기능은 이제 침해 지표를 식별하여 가능한 위협에 대한 더 큰 통찰력을 제공합니다.

- 잠재적인 위협, 무단 활동 및 알려진 악성 소프트웨어를 신속하게 스캔합니다.

- 새로운 침해 지표 대시보드에서는 조사자가 결과, 위험 점수, 아티팩트로 바로 이동하는 기능을 이용할 수 있습니다.

◎ Medex Forensics is now Magnet Verify

- 미디어 항목을 인증하려면 마우스 오른쪽 버튼을 클릭하세요. Magnet Verify로 구동되는 합성 모델이 있는지 확인하세요.

◎ Magnet Griffeye case creation

- Axiom Examine에서 Magnet Griffeye로 내보내면 선택한 미디어 항목에서 자동으로 Magnet Griffeye 케이스가 생성됩니다.

◎ New Artifacts

- Pictures | All platforms: AVIF 이미지 형식에 대한 지원이 추가되었습니다.

- Slack Local Storage | Computer: Slack 로컬 스토리지에 대한 구문 분석 지원이 추가되었습니다.

- Telegram Groups - iOS | iOS: 텔레그램 그룹에 대한 구문 분석 지원이 추가되었습니다.

◎ Updated Artifacts

- Android Telegram Messages - Android | Android: 최신 버전의 텔레그램을 지원하도록 구문 분석이 업데이트 되었습니다.

- Cached Locations | iOS: iOS 16.5.1에 대한 carving 지원이 업데이트되었습니다.

- Chrome Local Storage | Computer, macOS: 배치 액세스 타임스탬프를 포함하도록 구문 분석이 업데이트되었습니다.

- Edge Local Storage | Computer, macOS: 배치 액세스 타임스탬프를 포함하도록 구문 분석이 업데이트되었습니다.

- Discord Local Storage | Computer: 배치 액세스 타임스탬프를 포함하도록 구문 분석이 업데이트되었습니다.

- Slack Local Storage | Computer: 배치 액세스 타임스탬프를 포함하도록 구문 분석이 업데이트되었습니다.

- Chrome/Edge/Discord/Slack Local Storage | Computer: 타임스탬프 구문 분석이 업데이트되었습니다.

- Chrome/Edge Local Storage | macOS: 타임스탬프 구문 분석이 업데이트되었습니다.

- Facebook Messenger End-to-End Encrypted Chats | Android, iOS: 발신자 및 수신자 사용자 ID 조각을 포함하도록 업데이트되었습니다.

- Location History - iOS - Cached Locations | iOS: iOS 14.4.2 이상에서 캐시된 위치에 대한 carving 지원이 강화되었습니다.

◎ Cloud

- Slack 획득을 위한 Axiom 프로세스에서 내부 브라우저가 업데이트되었습니다.

- 이제 클라우드 Apple 획득을 위한 데이터 소스로서 iCloud 키체인을 획득할 수 있습니다.

◎ Processing

- AppLogic 5.12와 함께 Magnet Graykey/Verakey에서 생성된 Axiom Express 추출을 사용하면 전체 파일 시스템 추출을 획득하고 Axiom Process에서 처리할 수 있습니다. Premier Cyber

◎ Examining

- 이제 Magnet Axiom Advanced 라이선스에 대해 Magnet Exhibit Builder를 사용할 수 있습니다. Advanced

- 이벤트 스냅샷은 이벤트의 제공된 날짜와 시간 범위 내에서 아티팩트 증거에 중점을 둔 맞춤형 대시보드 뷰를 제공합니다. Premier Cyber

- 침해 지표는 가능한 위협, 무단 활동 및 알려진 멀웨어를 식별하는 데 도움이 될 수 있습니다. Cyber

- 이제 Magnet Copilot과 Magnet Verify를 라이선스 기능으로 사용할 수 있습니다. Premier Cyber

- 휴대용 케이스를 여는 데 사용되는 OpenCase.exe는 이제 서명된 애플리케이션이 되었습니다.

- 이제 Axiom Examine에서 선택한 미디어 항목에 대해 Magnet Griffeye 케이스를 자동으로 생성할 수 있습니다. Advanced Premier Cyber

- 이제 PDF 보고서의 미디어 파일 유형에 PDF와 함께 내보낸 원본 파일에 대한 하이퍼링크가 포함됩니다.

- 이제 Axiom Process와 Axiom Examine 모두의 도움말 메뉴에서 새로운 기능 요청에 투표하거나 제출하는 등 피드백을 제공할 수 있습니다.

◎ Bug fixes

- 이전에는 Activity_log.txt가 잠겨서 Axiom 프로세스가 실행되지 않을 수 있었습니다. -ENGN-12739

- 이전에는 Axiom Process에서 Magnet Review에 게시할 때 스캔이 토큰 만료 시간을 초과하면 Axiom Process가 충돌했습니다. -ENGN-13224

- 이전에는 파일 및 폴더 워크플로우를 사용하여 동일한 드라이브에서 추가 증거를 스캔할 때 Axiom Process가 새 .zip 파일을 만드는 대신 기존 .zip 파일에 증거를 추가했습니다. -ENGN-11973

- 이전에는 잘못된 날짜 값으로 인해 Axiom Examine을 HTML로 내보내지 못했을 수 있습니다. -EXM-4465

- 이전에는 Microsoft Office 첨부 파일이 포함된 iMessage를 내보내면 메타데이터 파일이 수집될 수 있었습니다. -EXM-4152

- 이전에는 사건에 증거가 추가될 때 아티팩트 탐색기 내의 아티팩트 수가 새로 고쳐지지 않았습니다. -EXM-4373

- 이전에는 내보내기 요약의 날짜 형식이 사용자가 지정한 날짜 및 시간 설정과 다를 수 있었습니다. -EXM-4520

- 이전에는 Axiom Process가 E01 파일에서 Microsoft Teams 메시지를 구문 분석하지 못했을 수 있습니다. -CARS-1174

- 이전에는 페이지 끊김과 예기치 않은 HTML 형식으로 인해 Axiom Process가 Facebook Warrant Return의 메시지를 구문 분석하는 데 실패했을 수 있습니다. -CLA-145

- 이전에는 Magnet Graykey Android FFS 추출에서 동일한 WhatsApp 메시지가 중복되어 송신/수신 모두로 표시되었을 수 있습니다. -MARS-2808

- WhatsApp Group Messages | Android: 이전에는 그룹 이름이 메시지 발신자로 표시되었습니다. -MARS-2779

- 이전 버전에서는 오프라인 Windows 11 워크스테이션에서 유효한 동글 라이선스를 인식하지 못했을 수 있습니다(예: Magnet Axiom 8.9.0). -ML-3012

- 이전에는 Axiom Process가 iCloud Mail을 획득하는 동안 예기치 않은 문자 예외를 발생시켰을 수 있습니다. -CA-2801

- 이전에는 다운로드한 Apple iMessage 첨부 파일 청크가 Axiom Process 실행 디렉터리에 임시로 저장되었습니다. -CA-2784

- 이전에는 Google Workspace에서 모든 사용자 계정을 로드할 때 Axiom Process가 응답하지 않는 문제가 있었습니다. -CA-2758

◎ Security

- Security - CVE-2022-23535: 공격자가 일반 JSON 문자열을 전송하여 안전하지 않은 객체가 수정될 수 있는 취약점을 해결했습니다. -EXM-1943

- Security - CVE-2024-10095: 지속성 프레임워크의 안전하지 않은 역직렬화 취약점을 통해 코드 실행 공격이 가능한 취약점을 해결했습니다. 이 취약점은 라이선스 기능에만 적용되었고 Axiom Process 또는 Axiom Examine 기능으로 확장되지 않았기 때문에 현재 Axiom에 대한 위험은 낮았습니다. -ML-2987

◎ Known issues

- 알려진 문제에 대한 정보를 검색하려면 support.magnetforensics.com의 기술 자료를 방문하세요.

◎ Magnet Axiom Ideas Portal

- Magnet Forensics에서는 귀하의 피드백을 환영하며 Magnet Axiom을 개선하는 데 도움이 되는 귀하의 아이디어를 듣고 싶습니다. 나중에 고려할 수 있도록 피드백을 Magnet Axiom 아이디어 포털에 제출할 수 있습니다.

Note: Magnet Axiom 아이디어 포털에 액세스하려면 지원 포털에 로그인해야 합니다.

◎ Previous release notes

- 이전 버전의 Magnet Axiom에 대한 릴리즈 노트를 보려면 support.magnetforensics.com으로 이동하세요.