1. 개요

- 2025년 8월 31일 오후 9시경, 넥슨의 인기 모바일 게임 블루 아카이브가 해킹 공격을 받는 사건이 발생했습니다.

- 이번 사건은 게임 클라이언트와 연동된 환경설정 일부가 외부에서 임의로 변경되어 콘텐츠가 비정상적으로 노출되는 현상으로 나타났습니다.

- 해킹 공격은 약 1시간 동안 지속되었으며, 넥슨은 8월 31일 오후 10시 22분부터 9월 1일 오전 4시 40분까지 약 6시간 동안 긴급 점검을 실시했습니다.

2. 피해범위

- 이번 해킹 공격은 글로벌 서버 전체에서 발생했으나, 일본 서버에서는 해당 현상이 발생하지 않았습니다.

- 특정 플랫폼에 따라 피해 범위에 차이가 있었는데, 모바일과 콘솔 등 특정 플랫폼에서만 증상이 발생했으며, PC와 원스토어 경로의 접속에서는 이상이 없었습니다.

- 갤럭시 스토어 앱에서 처음 증상이 보고되었고, 이후 다른 모바일판에서도 사례가 보고되었습니다.

3. 유출항목

- 다행히 이번 해킹 사건에서는 개인정보나 결제 정보 등 주요 데이터의 유출은 없었다고 확인되었습니다.

- 넥슨 측은 "이용자들의 계정과 게임 데이터, 결제 관련 정보는 별도의 데이터베이스에 분리 운영되고 있고 게임 서버에서 재검증하기 때문에 영향이 없다"고 설명했습니다.

- 해킹의 영향은 콘텐츠가 이용자에게 표시되는 방식에만 국한되었으며, 실질적인 개인정보나 게임 데이터 유출은 발생하지 않았습니다.

4. 원인

- 이번 해킹 사건의 원인은 콘텐츠전송네트워크(CDN)에 대한 중간자 공격(MITM)으로 분석되었습니다. 공격자는 블루 아카이브 클라이언트가 실행 시 CDN에서 환경설정을 확인하는 절차를 악용했습니다.

- 전문가들은 공격자가 CDN을 해킹해 블루아카이브의 서버를 네덜란드 소재 복제 서버(IP 주소 45.94.31.77)로 바꿔치기하는 중간자 공격을 실행했다고 분석했습니다.

- 해킹 공격의 결과로 게임 내에서 특정 캐릭터 '코유키'가 여러 명 동시에 등장하는 현상, 비정상적인 배너 노출, 특정 유튜브 채널로 연결되는 현상 등이 발생했습니다.

- 해외 커뮤니티에서는 이번 사태를 'Koyuki incident(코유키 사건)'라고 명명하기도 했습니다.

5. 대응

- 넥슨은 사건 발생 즉시 다층적 대응 조치를 취했습니다

- 즉시 대응

- 8월 31일 오후 10시 22분부터 긴급 점검 실시

- CDN 환경설정 원상복구 및 CDN 배포 경로 긴급 차단

- 내부에서만 접속 가능하도록 조치

- 보안 강화 조치

- 환경설정 권한을 인가된 곳에서만 접근할 수 있도록 제한

- 2중 제어 시스템 추가

- 외부 접속을 원천적으로 차단하는 정기적 점검 계획 수립

- 공식 신고 및 수사 협조

- 한국인터넷진흥원(KISA)에 즉시 신고 완료

- 보안 조치 및 공격자에 대한 조사 진행 중

- 관련 조사에 적극적으로 협조하겠다는 입장 표명

- 이용자 보상

- 긴급 점검 보상으로 청휘석 840개 지급

- 추가 사과 보상으로 10회 모집 티켓 1개와 30만 크레딧 지급

6. 문제점

- 보안 체계의 근본적 취약점

- 전문가들은 이번 사건이 "장난 이상으로 악용될 가능성이 컸다는 점에서 매우 심각하게 바라봐야 할 일"이라고 지적했습니다.

- CDN 해킹은 해당 서비스를 이용하는 모든 기업이 사이버 위협에 노출되는 등 파급력이 클 수 있어 업계 전반의 보안 강화가 필요하다는 목소리가 높아지고 있습니다.

- 추가 취약점 존재 가능성

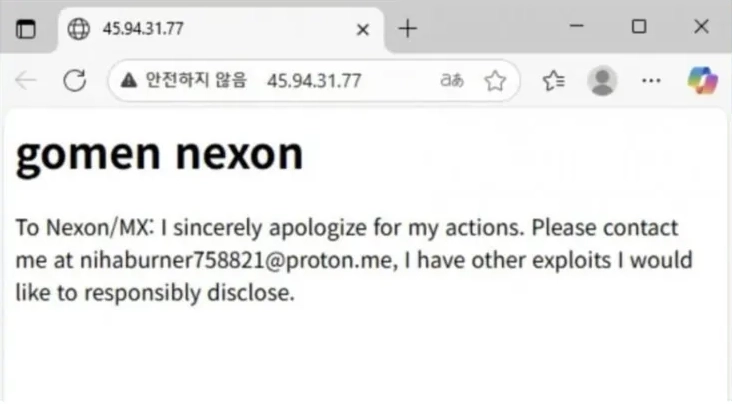

- 공격자가 공격에 활용했던 IP 주소로 접속하면 "고멘(미안) 넥슨"이라는 제목과 함께 "나에게 메일을 보내면 다른 취약점도 알려주겠다"라는 메시지가 노출되어, 추가적인 보안 취약점이 존재할 가능성을 시사하고 있습니다.

- 아웃소싱 보안의 한계

- 이번 사건은 아웃소싱된 CDN 서비스의 보안 취약점을 드러냈습니다.

- CDN 서비스는 일반적으로 외부 업체에 의존하는 경우가 많은데, 이러한 구조에서 발생할 수 있는 보안 위험성이 재차 확인되었습니다.

- 업계 전반의 보안 우려

- 올해 SKT, 롯데카드 등 초유의 대규모 해킹이 연달아 발생하고 있다는 점에서 넥슨의 보안 수준도 도마 위에 오를 것으로 예상됩니다.

- 게임사는 이용자 규모가 크고 결제 정보가 연동된 경우가 많아 정보 유출 시 발생할 수 있는 여파도 크다는 점이 문제로 지적되고 있습니다.

- 넥슨은 "현재 적용되고 있는 보안 취약점 진단 이외에 모의해킹, 버그바운티 등의 강도 높은 보안 진단을 게임 클라이언트, 게임 서버, 연관 서비스에 집중 시행할 예정"이라며 재발 방지를 위한 노력을 약속했습니다.

'IT > News' 카테고리의 다른 글

| 2025.09.08 HMM 해킹 사고 (0) | 2025.09.09 |

|---|---|

| 2025.09.03 삼화콘덴서공업 해킹 및 내부자료 유출 사건 요약 (0) | 2025.09.04 |

| 2025.08.08 Phrack Magazine APT Down The North Korea Files 요약 (0) | 2025.09.02 |

| 2025.08.14 롯데카드 해킹 및 개인정보 유출 사고 정리 (0) | 2025.09.02 |

| 2025.08.16 SFA엔지니어링 랜섬웨어 감염 (1) | 2025.08.19 |